Der IT-Grundschutz des Bundesamtes für Sicherheit in der Informationstechnik (BSI) wird in Deutschland seit vielen Jahren genutzt, um die IT-Sicherheit in Unternehmen und Behörden zu verbessern. Besonders die Maßnahmenkataloge sind jedoch zu einem ungeheuren Umfang von fast 5.000 Seiten angewachsen. Damit ist das Vorgehen für die meisten Unternehmen kaum noch nutzbar, da die Vielzahl an […]

Informationssicherheit

Informationssicherheit

Zertifiziertes Cloud Computing – nun springt auch Google auf

Heise online Meldungen zu Folge sind die Google „Apps for Work“ und „Apps for Education“ nun nach der relativ neuen ISO-Norm ISO/IEC 27018 zertifiziert. Die Norm beschäftigt sich ausschließlich mit der Regulierung der Verarbeitung von personenbezogenen Daten in der Cloud. Es gibt sie seit Ende 2014. Google möchte mit der Zertifizierung natürlich herausstellen, dass seine […]

Das Internet der Dinge

Das „Internet der Dinge“ ist ein nicht mehr aufzuhaltender Technologiemegatrend, der auch das gesellschaftliche Zusammenleben in Zukunft erheblich beeinflussen wird. Die datenschutzrechtlichen Auswirkungen auf den Einzelnen sind dabei noch kaum absehbar, hängen sie doch stark mit der tatsächlichen Umsetzung dieser sich in der Entwicklung befindlichen Technologie zusammen. Dieser Beitrag, der auf einen Vortrag des Autors […]

Speicherung von IP-Adressen zur Gefahrenabwehr zulässig?

Es sollte hinlänglich bekannt sein, dass die Protokollierung und kurzfristige (bis zu sieben Tage) Speicherung von IP-Adressen zur Abwehr von Angriffen sowie zum Erkennen, Eingrenzen oder Beseitigen von Störungen unter kontrollierten Bedingungen für einen Zeitraum von sieben Tagen in ungekürzter Form für Access-Provider zulässig ist (vergl. BGH, Urteil vom 3. Juli 2014, AZ: III ZR […]

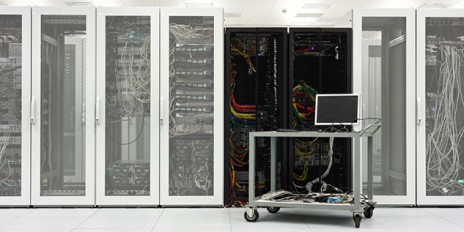

Fallstricke beim Outsourcing von Datenverarbeitungsprozessen – und wie man sie vermeidet

Das Auslagern (sog. Outsourcing) von Datenverarbeitungsprozessen erfreut sich seit Jahren in vielen Unternehmen großer Beliebtheit, bringt es doch verschiedene Vorteile mit sich: Fachkompetenz und Sparpotential Ein Dienstleister, der täglich mit vergleichbaren Sachverhalten betraut ist, hat in diesen Bereichen zumeist eine hohe Fachkompetenz und verfügt i.d.R. über etablierte Prozesse. Aufgaben können somit effektiver bearbeitet werden als […]

Bußgelder bei unsicherem Betrieb von Webseiten?

Wer künftig für geschäftsmäßige Webseiten keine ausreichenden technisch-organisatorischen Sicherheitsmaßnahmen umsetzt, nimmt nicht nur gehackte Web-Server und Imageverluste, sondern seit 25. Juli dieses Jahres auch Bußgelder in Höhe von 50.000 € in Kauf. Standen bislang weitgehend Betreiber so genannter kritischer Infrastrukturen (u.a. Energieversorger, Krankenhäuser, Logistikunternehmen) im Fokus des kürzlich in Kraft getretenen IT-Sicherheitsgesetzes, so spricht sich […]

Polizei und Staatsanwaltschaft sehen Strafverfolgung wegen der Smartphoneverschlüsselung behindert

Seit Edward Snowden und der NSA-Affäre hat sich in Sachen Verschlüsselung einiges getan. So kann man mit dem neuen Betriebssystem iOS8 von Apple wie bisher auch, seine Daten auf dem Gerät verschlüsseln. Nun hat Apple die Verschlüsselung aber vorangetrieben. Neben PIN bzw. Kennwort wird eine 256-Bit-lange eindeutige Hardware ID zur Generierung eines Hauptschlüssels genutzt. Dieser stellt […]

Hacker in der Industrieanlage

Hacker und Computerangriffe sind bisher hauptsächlich als Problem der Office IT bekannt, aber in zunehmendem Maße geraten auch industrielle Prozess- und Fertigungsnetze in das Fadenkreuz der Angreifer. Neben den bekannten Angriffen wie Stuxnet oder dem Angriff auf einen Hochofen, den das BSI in seinem Lagebericht zur IT-Sicherheit 2014 nennt, werden auch von Forschern immer neue Angriffswege […]

Trennungsgebot – TOM und der Datenschutz Teil 8

Daten, die zu unterschiedlichen Zwecken erhobene wurden, müssen getrennt verarbeitet werden. Dies ist die Zusammenfassung des Trennungsgebotes, mit dem unsere Reihe „TOM und der Datenschutz“ heute endet. Auch wenn es recht praktisch erscheint, die Daten aus verschiedenen Quellen einfach zusammenzuführen, ist dies nicht zulässig. Vielmehr muss durch geeignete Maßnahmen verhindert werden, dass die Daten einfach […]

Hackerangriffe in Deutschland

Stell dir vor, Hackerangriffe auf deutsche Unternehmen nehmen zu, aber niemand tut etwas dagegen. So könnte in Anlehnung an das wohl bekannteste Zitat Carl Sandburgs die – zugegebener Maßen recht provokante – Schlussfolgerung aus einer neuen Studie von Ernst & Young lauten. Wie die Studie herausfand, schätzt nur jedes dritte befragte Unternehmen das Risiko, selbst […]

Gehackt – gestern Autos, heute Gewehre

Dass Autos gehackt werden, ist mittlerweile keine Sensation mehr. Zuletzt wurde über eine Schwachstelle im Jeep Cherokee und einen Angriff gegen das OnStar-Kommunikationssystem von General Motors berichtet. Doch nun werden Gewehre gehackt. Die Firma Tracking Point bietet ein computergestütztes Zielsystem für Gewehre an. Dabei wird das gewünschte Ziel markiert und der angeschlossene Computer stellt sicher, […]

![Fertigungsstraße_Fotolia_78090262_Subscription_Monthly_M[1] Montage und Fertigungsstraße.](https://www.datenschutz-notizen.de/wp-content/uploads/2014/10/Fertigungsstraße_Fotolia_78090262_Subscription_Monthly_M1-464x232.jpg)

Was ist eigentlich Industrie 4.0?

In den verschiedensten Fachzeitungen und Vortragsprogrammen wird derzeit das Thema Industrie 4.0 erwähnt, doch eine Erklärung, was damit gemeint ist, ist nur selten zu finden. Auch innerhalb der Unternehmen und Branchenverbände scheint der Begriff nicht einheitlich verwendet zu werden, heißt es doch beispielsweise auf der Plattform Industrie 4.0 in einer Presseerklärung vom 14.04.2014: „Industrie 4.0 […]

Dateisystemattribute geschickt einsetzen

In der IT-Sicherheit ist die Vergabe von Nutzerkonten mit unterschiedlichen Zugriffsrechten unerlässlich. Dadurch wird der Zugriff auf Dateien eingeschränkt und Systemdateien vor den Nutzern eines Systems geschützt. Die Systemadministration ist dann nur als Superuser möglich. Nur dieser hat Zugriff auf alle Dateien des Systems. Gerade bei der Kommandozeilenarbeit unter Linux ist deshalb Vorsicht geboten: ein […]

TOM und der Datenschutz – Verfügbarkeitskontrolle Teil 7

Personenbezogene Daten sind vor Verlust und zufälliger Zerstörung zu schützen. Diese Aussage trifft den Kern der Verfügbarkeitskontrolle, um die es in unserem heutigen Teil der Reihe „TOM und der Datenschutz“ (Teil 1, 2, 3, 4, 5, 6) geht. Eigentlich klingt das ganze banal. Wer möchte, dass Daten verloren gehen oder durch äußere Einflüsse beschädigt werden. […]

Zum Scoping bei ISO 27001 für Energieversorger

Zertifikat ist nicht gleich Zertifikat! Nicht nur der angewendete Standard ist entscheidend, sondern auch der Scope eines Zertifikates – also der Geltungsbereich oder Untersuchungsgegenstand, der angibt, worauf sich die Übereinstimmung mit einer Norm bezieht. Was beim Scoping bei ISO 27001 zu beachten ist, erfahren Sie in diesem Beitrag – illustriert am Beispiel der Energieversorgung. Weshalb […]