Wer so oder ähnlich die technisch-organisatorischen Sicherheitsmaßnahmen in Verträgen zur Auftragsdatenverarbeitung gem. § 11 Bundesdatenschutzgesetz beschreibt, muss – zumindest in Bayern – künftig mit hohen Bußgeldern rechnen. Das Bayerische Landesamt für Datenschutzaufsicht (BayLDA) hat laut einer kürzlich erschienenen Pressemitteilung bekannt gegeben, dass ein Unternehmen in Bayern mit einem fünfstelligen Bußgeld belangt wurde, weil es „in […]

TOM

Trennungsgebot – TOM und der Datenschutz Teil 8

Daten, die zu unterschiedlichen Zwecken erhobene wurden, müssen getrennt verarbeitet werden. Dies ist die Zusammenfassung des Trennungsgebotes, mit dem unsere Reihe „TOM und der Datenschutz“ heute endet. Auch wenn es recht praktisch erscheint, die Daten aus verschiedenen Quellen einfach zusammenzuführen, ist dies nicht zulässig. Vielmehr muss durch geeignete Maßnahmen verhindert werden, dass die Daten einfach […]

TOM und der Datenschutz – Verfügbarkeitskontrolle Teil 7

Personenbezogene Daten sind vor Verlust und zufälliger Zerstörung zu schützen. Diese Aussage trifft den Kern der Verfügbarkeitskontrolle, um die es in unserem heutigen Teil der Reihe „TOM und der Datenschutz“ (Teil 1, 2, 3, 4, 5, 6) geht. Eigentlich klingt das ganze banal. Wer möchte, dass Daten verloren gehen oder durch äußere Einflüsse beschädigt werden. […]

Auftragskontrolle – TOM und der Datenschutz Teil 6

Heute erscheint eine weitere Ausgabe unserer Serie „TOM und der Datenschutz“. Nachdem wir Sie bisher über die Themen Zutrittskontrolle, Zugangskontrolle, Zugriffskontrolle, Weitergabekontrolle und Eingabekontrolle informiert haben, berichten wir heute über Maßnahmen, die bei der Auftragskontrolle getroffen werden müssen. Was regelt die Auftragskontrolle? Unter den Begriff der Auftragskontrolle fallen Maßnahmen, die geeignet sind, „zu gewährleisten, dass […]

Eingabekontrolle – TOM und der Datenschutz Teil 5

Heute erscheint der fünfte Teil unserer Beitragsreihe „TOM und der Datenschutz“. Nachdem wir uns bereits mit der Zutrittskontrolle, der Zugangskontrolle, der Zugriffskontrolle sowie der Weitergabekontrolle beschäftigt haben, widmen wir uns nun den technischen und organisatorischen Maßnahmen im Rahmen der Eingabekontrolle. Was bezweckt die Eingabekontrolle? Innerhalb der Eingabekontrolle soll, wie sich dem Wortlaut der Anlage zu […]

Weitergabekontrolle – TOM und der Datenschutz Teil 4

Heute setzt sich unsere Serie „TOM und der Datenschutz“ fort. Über die Zutrittskontrolle, die Zugangskontrolle und die Zugriffskontrolle konnten Sie bereits in unseren ersten drei Teilen lesen. Heute wird das Augenmerk auf die Weitergabekontrolle gelegt. Was ist das Ziel der Weitergabekontrolle? Die Weitergabekontrolle dient, wie der Name bereits vermuten lässt, der Datensicherheit, wenn personenbezogene Daten […]

Zugriffskontrolle – TOM und der Datenschutz Teil 3

Heute setzt sich unsere Serie „TOM und der Datenschutz“ fort. Über die Zutrittskontrolle und die Zugangskontrolle konnten Sie bereits in unseren ersten beiden Teilen lesen. Heute informieren wir Sie über Maßnahmen, die im Rahmen der Zugriffskontrolle getroffen werden müssen. Was regelt die Zugriffskontrolle? Dem Gesetzeswortlaut der Anlage zu § 9 Satz 1 zufolge soll die […]

Smartphones und Tablets in Unternehmen – Basismaßnahmen

Was ist eigentlich beim Einsatz von Smartphones und Tablets in Unternehmen – speziell in Einrichtungen des Gesundheitswesens zu beachten? In der aktuellen Ergänzungslieferung des Praxishandbuches „Datenschutz im Gesundheitswesen“ des AOK-Verlages geht unser Mitarbeiter Jan Schirrmacher dieser Frage nach und gibt Antworten. Basismaßnahmen Einen ersten Schwerpunkt bildet dabei die Darstellung von Basismaßnahmen zur Absicherung mobiler Endgeräte. […]

Zugangskontrolle – TOM und der Datenschutz Teil 2

Heute erscheint der 2. Teil unserer Serie „Tom und der Datenschutz“. Wurde im ersten Teil die Zutrittskontrolle näher betrachtet, wird heute das Augenmerk auf die Zugangskontrolle gelegt. Was ist das Ziel der Zugangskontrolle? Durch eine effektive Zugangskontrolle soll verhindert werden, dass Datenverarbeitungssysteme von Unbefugten genutzt werden können. Sprich, hat ein Unbefugter die Hürde des verbotenen […]

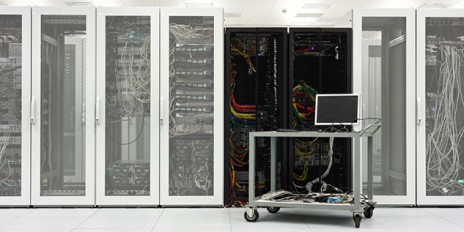

TOM und der Datenschutz

Wesentliche Aufgabe des Datenschutzbeauftragten ist die Überwachung der „ ordnungsgemäßen Anwendung der Datenverarbeitungsprogramme, mit deren Hilfe personenbezogene Daten verarbeitet werden sollen.“ Für die Gewährleistung eines angemessenen Datenschutzes genügt dieser Aspekt allein nicht. Zusätzlich bedarf es der Definition und Umsetzung technischer und organisatorischer Maßnahmen (sogenannte TOM) um sicherzustellen, dass die gesetzlichen Vorgaben eingehalten und personenbezogene Daten […]