Dieser Beitrag aus unserer Reihe zur OWASP Top 10, den zehn häufigsten Sicherheitslücken in Webapplikationen, beschäftigt sich mit Fehlern in der Zugriffskontrolle und der damit verbundenen horizontalen oder vertikalen Rechteausweitung. Zugriffsrechte für authentifizierte Nutzer werden in Webapplikationen häufig nicht korrekt um- bzw. durchgesetzt. Dieser Umstand ermöglicht es schließlich Angreifern, auf Funktionen oder Daten zuzugreifen, für […]

Zugriffskontrolle

Speicherung von IP-Adressen zur Gefahrenabwehr zulässig?

Es sollte hinlänglich bekannt sein, dass die Protokollierung und kurzfristige (bis zu sieben Tage) Speicherung von IP-Adressen zur Abwehr von Angriffen sowie zum Erkennen, Eingrenzen oder Beseitigen von Störungen unter kontrollierten Bedingungen für einen Zeitraum von sieben Tagen in ungekürzter Form für Access-Provider zulässig ist (vergl. BGH, Urteil vom 3. Juli 2014, AZ: III ZR […]

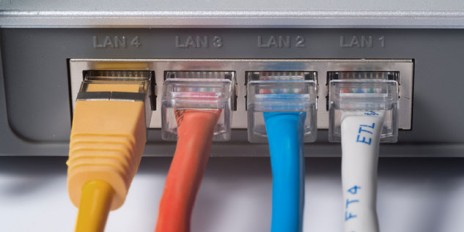

Zugriffskontrolle – TOM und der Datenschutz Teil 3

Heute setzt sich unsere Serie „TOM und der Datenschutz“ fort. Über die Zutrittskontrolle und die Zugangskontrolle konnten Sie bereits in unseren ersten beiden Teilen lesen. Heute informieren wir Sie über Maßnahmen, die im Rahmen der Zugriffskontrolle getroffen werden müssen. Was regelt die Zugriffskontrolle? Dem Gesetzeswortlaut der Anlage zu § 9 Satz 1 zufolge soll die […]