Wir hatten berichtet, dass die Einführung der Plattform etwas holperig verlaufen ist. Nun ist sie da und wir empfehlen folgenden Hinweistext für jeden Shopbetreiber: „Online-Streitbeilegung Zur Beilegung einer Streitigkeit haben Sie die Möglichkeit, die Plattform zur Online-Streitbeilegung – https://ec.europa.eu/consumers/odr/main/index.cfm?event=main.home.show&lng=DE – der EU-Kommission zu nutzen.“ Diese Information sollte nicht nur das Impressum und die AGB der eigenen […]

Sicherheitslücke in Standardbibliothek glibc

Unabhängig voneinander haben Sicherheitsexperten von Red Hat und Google eine Schwachstelle in der Standardbibliothek glibc gefunden, die das Ausführen von Schadcode ermöglichen kann. „glibc“ steht für die „Gnu C Library“ und ist die im Unix-Bereich am weitesten verbreitete Standardbibliothek für die Programmiersprache C. So enthält glibc häufig verwendete Funktionen für Ein- und Ausgabe, Speichermanagement, mathematische […]

Wie privat ist die Privatsphäre?

Erst vor wenigen Tagen haben wir uns mit dem „Problem“ vieler Strafverfolger, Geheimdienste etc. beschäftigt: Verschlüsselung. Als eine Reaktion auf Edward Snowdens Enthüllungen wird im Allgemeinen vermehrt verschlüsselt und viele Anbieter bieten inzwischen vorinstallierte Verschlüsselungssoftware an. Das „spürt“ zurzeit auch das FBI, das beispielsweise nicht an die Handydaten des Attentäters von San Bernadino kommt. Die […]

Die verdeckte Videoüberwachung am Arbeitsplatz

Die Durchführung von verdeckten Videoüberwachungsmaßnahmen am Arbeitsplatz ist regelmäßig mit rechtlichen Unsicherheiten behaftet. So ist zum Beispiel im Einzelhandel häufig unklar, welche Maßnahmen zuvor erfolglos ausgeschöpft sein müssen, damit eine verdeckte Videoüberwachung gegen einen bestimmten Mitarbeiter überhaupt durchgeführt werden kann. Unsicherheiten bestehen zudem bei der Verwertbarkeit von „Zufallsfunden“. Hierbei führt die Auswertung der Videoaufzeichnungen zur […]

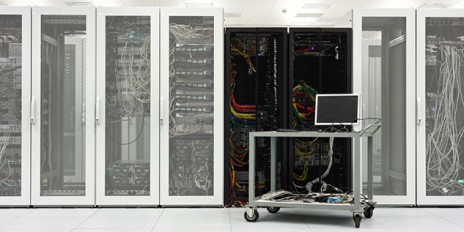

OWASP Top Ten: A5 – Sicherheitsrelevante Fehlkonfigurationen

Dieser Blogbeitrag zu unserer Reihe zur OWASP Top Ten, den häufigsten Sicherheitslücken in Webapplikationen, behandelt sicherheitsrelevante Fehlkonfigurationen. Sicherheitsrelevante Fehlkonfigurationen umfassen einen großen Bereich an Sicherheitslücken, die sowohl bei der Installation und Konfiguration als auch bei Administration und Wartung einer Webapplikation entstehen können. Dabei können alle Ebenen der Anwendung inklusive der zugrundeliegenden Web- und Datenbankserver betroffen […]

Davon träumen Kapitalisten und Sozialisten: Dynamische und individualisierte Preise

Wenn alle davon träumen, warum steuert der NRW-Verbraucherminister Johannes Remmel dann dagegen an? Dieser hat angekündigt, schärfere Gesetze gegen die Praxis individueller Preise prüfen zu lassen. Hier finden Sie unser Prüfergebnis: Was ist das Problem beim sog. Dynamic Pricing Das digitale Preisschild in Online-Shops macht es möglich, Preise im Sekundentakt anzupassen. Für eine nachfragegerechte Preisgestaltung […]

Dropbox – nun mit deutschem Server-Standort

Nach aktuellem Bericht der WirtschaftsWoche will der US-amerikanische Cloud-Dienstleister Dropbox künftig auf die Speicherung der Kundendaten in den USA verzichten und diese nunmehr tatsächlich innerhalb Deutschlands speichern. Hat Dropbox bisweilen sämtliche Nutzerdaten auf US-Servern gespeichert, soll sich dies zumindest für deutsche Nutzer ändern. Schon ab dem dritten Quartal dieses Jahres soll es losgehen, so heißt […]

Arbeitgeber darf Browserverlauf ohne Einwilligung des Mitarbeiters auswerten

Das Landesarbeitsgericht Berlin-Brandenburg hat mit Urteil vom 14.01.2016 (Az.: 5 Sa 657/15, nicht rechtskräftig) entschieden, dass der Arbeitgeber den Browserverlauf des betrieblichen Rechners eines Mitarbeiters auswerten darf, ohne dass dieser zuvor seine Zustimmung gegeben hat. Der Fall Der Arbeitgeber hatte dem Mitarbeiter zur Erledigung von Arbeitsaufgaben einen betrieblichen Rechner zur Verfügung gestellt. In den Arbeitspausen […]

Datenschutz-Grundverordnung – Datenschutzmanagement – Teil 2

Der Datenschutz in Europa wird mit der Datenschutz-Grundverordnung (DSGVO) vereinheitlicht. In unserer Beitragsreihe stellen wir Ihnen die wichtigsten Änderungen vor, die in der ersten Jahreshälfte 2018 für alle verpflichtend werden. Wie in unserem letzten Blogbeitrag beschäftigen wir uns auch heute weiter mit der Frage, welche Änderungen Unternehmen bei der Planung und Aufstellung eines Datenschutzmanagements nach […]

Konfettiregen aus dem Krankenhaus – Recycling von Patientenakten

Der Aschermittwoch stellt das Ende der Faschings- und den Beginn der 40-tägigen Fastenzeit dar. Für einige Thüringer Jecken kann die letzte Faschingszeit jedoch noch ein böses Nachspiel haben. Laut eines Berichtes des Focus sollen „Beim Fasching in Dermbach (Wartburgkreis) […] zerschredderte Patientenakten als Konfetti unters Volk gebracht worden [sein]. Auf den nicht fachgerecht zerkleinerten Papierschnipseln […]

Neue Möglichkeiten mit Windows 10 – Kostenloses eBook als Informationsquelle

Mitte 2015 hat Microsoft mit Windows 10 sein neustes Betriebssystem veröffentlicht und wie üblich wurden auch bei Windows 10 zahlreiche neue Features und Verbesserungen eingebaut. Von Microsoft wurde nun ein kostenloses eBook veröffentlicht, in dem die neuen Möglichkeiten vorgestellt werden (hier abrufbar, englischsprachig) In dem Buch werden Themen von der Windows 10 Benutzeroberfläche bis zum […]

Die Videoüberwachung im öffentlichen Nahverkehr

Die flächendeckende Videoüberwachung der üstra Hannoversche Verkehrsbetriebe AG (üstra) kann weiter stattfinden. Das Verwaltungsgericht Hannover hat am 10.02.2016, Az. 10 A 4379/15, die Verfügung der Landesbeauftragten für Datenschutz Niedersachsen, mit der die Einstellung der Videoüberwachung in Bussen und Bahnen angeordnet wurde, aufgehoben. Es fehle an einer Rechtsgrundlage für die Untersagung. Die üstra sei eine öffentliche […]

Anonymes Shoppen im Laden nebenan oder im Netz? – Das war einmal – Bargeld, Bitcoin ade

Die Diskussion über die Einführung einer Obergrenze für Bargeld habe ich zuerst gar nicht so ernst genommen, denn, wann habe ich das letzte Mal eigentlich einen Betrag über 5.000,- Euro bar bezahlt? Das ist die Summe, die die Bundesregierung als Obergrenze plant. Gerne europaweit, zur Not aber auch alleine. Doch richtig, da gab es einen […]

Referentenentwurf der Verordnung zum IT-Sicherheitsgesetz liegt vor

Mit Spannung wurde die im Rahmen des IT-Sicherheitsgesetzes (IT-SiG) bzw. der in § 10 Absatz 1 des BSI-Gesetzes angekündigte Rechtsverordnung erwartet. In dieser sollen die Kriterien festgelegt werden, anhand derer die Betreiber der kritischen Infrastrukturen (KRITIS) aus dem ersten „Korb“ – d.h. aus den Sektoren Informationstechnik und Telekommunikation (IKT), Wasser, Energie und Ernährung – erkennen […]

Connected Cars – Datenschutz auf der Überholspur?

An vielen Stellen haben wir bereits über den Datenschutz im vernetzten Fahrzeug berichtet. Nun nimmt das Thema wieder Fahrt auf. Am 26. Januar 2016 hat die Konferenz der unabhängigen Datenschutzbehörden des Bundes und der Länder mit dem Verband der Automobilindustrie (VDA) eine gemeinsame Erklärung zu den datenschutzrechtlichen Aspekten bei der Nutzung vernetzter und nicht vernetzter […]