In der Kryptografie wird i. d. R. zwischen zwei Verfahren unterschieden: der symmetrischen und der asymmetrischen Kryptografie. Asymmetrische kryptografische Verfahren werden auch häufig als Public-Key-Verfahren oder asymmetrische Kryptosysteme bezeichnet. In diesem Beitrag möchten wir Ihnen grundlegende Mechanismen, Schutzziele und die teilweise komplexen Verfahren der asymmetrischen Kryptografie erklären. Warum in diesem Kontext von einem System statt […]

Search Results for: verschlüsselung

Hinweise zum Schutz personenbezogener Daten im Internet für den Privatbereich

Im Zusammenhang mit dem 20. Safer Internet Day (SID) hatte der Thüringer Landesbeauftragte für den Datenschutz und die Informationsfreiheit (TLfDI), Dr. Lutz Hasse, am 06.02.2023 in einer Pressemitteilung auch auf die 8. Auflage der Handreichung „Digitale Selbstverteidigung“ hingewiesen. Die Handreichung des TLfDI enthält Informationen zu Gefahren, die von internetfähigen Geräten ausgehen sowie viele Tipps zum […]

Videosprechstundenanbieter, der Datenschutz und der Bericht des vzbv

Die Videosprechstunde hat in den letzten Jahren immer mehr an Bedeutung gewonnen, insbesondere während der Corona-Pandemie. Das digitale Gespräch zwischen Behandler und Patient bietet viele Vorteile, birgt aber auch Risiken im Hinblick auf den Datenschutz. Der Verbraucherzentrale Bundesverband e. V. (vzbv) hat sich kürzlich mit dem Thema Videosprechstunde und Datenschutz beschäftigt und Anfang Februar 2023 […]

Auf schmalem Grat

Die Datenschutzkonferenz (DSK) hat einen Beschluss vom 31.01.2023 veröffentlicht, in dem es um die datenschutzrechtliche Bewertung von Zugriffsmöglichkeiten öffentlicher Stellen von Drittländern auf personenbezogene Daten geht, die innerhalb der EU bzw. dem EWR verarbeitet werden. Ohne den Elefanten im Raum zu benennen, ist dieser Beschluss vor allem im Hinblick auf den CLOUD Act der USA […]

AirTags – Missbrauch als Herausforderung für Hersteller und Gesetzgeber

Ob Fahrrad, Koffer, Portemonnaie oder Schlüsselbund – Apples AirTags erfreuen sich derzeit großer Beliebtheit und eignen sich zweifellos, um verlegte oder verloren gegangene Gegenstände wiederzufinden. Doch spätestens nachdem wiederholt Missbrauchsfälle an die Öffentlichkeit gelangten und eine Sammelklage von Stalking-Opfern gegen Apple eingereicht wurde, ist umstritten ob Apples Tracking Gerät ausreichende Sicherheitsfunktionen bietet und es bleibt […]

Speicherung von Passwörtern im Browser

In unserem Blogbeitrag „Sicher unterwegs mit Passwort-Manager?“ haben wir über die Verwendung eines Passwort-Managers als mögliche Lösung für die sichere Aufbewahrung von Passwörtern informiert. Nicht unberechtigt ist daher die Rückfrage, ob die Speicherung von Anmeldedaten bzw. Passwörtern im Browser nicht genauso gut wie die Nutzung eines Passwort-Managers ist. Die meisten Internetbrowser verfügen schließlich über eine […]

Cloud-Computing im Gesundheitswesen – vereinbar mit der ärztlichen Schweigepflicht?

Auch im Gesundheitswesen gewinnt die Nutzung von Cloud-Computing immer mehr an Bedeutung. Lokal installierte On-Premise-Lösungen kommen hier an ihre Grenzen, da sie dem Wunsch nach flexiblen und effizienten Lösungen bei der Speicherung von Datenmengen nicht mehr in ausreichendem Maße gerecht werden. Doch nicht nur den datenschutzrechtlichen Anforderungen der DSGVO an den Umgang mit besonders sensiblen […]

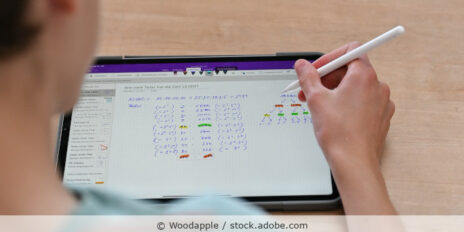

Digitale Systeme im Schulunterricht in NRW

Aufgrund der Corona-Pandemie wurde die Digitalisierung vielerorts vorangetrieben, so auch in den Schulen. Die Landesbeauftragte für Datenschutz und Informationsfreiheit Nordrhein-Westfalen (LDI NRW) hat nun Informationen zur datenschutzkonformen Nutzung digitaler Systeme in nordrhein-westfälischen Schulen veröffentlicht. Hintergrund dieser veröffentlichten Hilfestellung für Schulen ist die neuste Gesetzesänderung des Schulgesetzes NRW (SchulG NRW). Änderung des SchulG NRW Am 9. […]

Vier gewinnt – Millionenbußgeld gegen VW

Am 26.07.2022 hat Barbara Thiel, die Landesdatenschutzbeauftrage Niedersachsens öffentlich gemacht, dass gegen die Volkswagen AG ein Bußgeld in Höhe von 1,1 Mio. EUR verhängt wurde. (Die Pressemitteilung finden Sie hier). Kurz und knapp, was war geschehen? Ein Erprobungsfahrzeug von VW wurde 2019 durch die österreichische Polizei für eine Verkehrskontrolle angehalten. Wie sich dabei herausstellte, waren […]

Customer Match – Die Werbung der Zukunft?

Zwischen Online-Marketeers und Datenschützer*innen besteht wohl so etwas wie eine Hassliebe der besonderen Art, sind doch die Ziele dieser beiden Fachrichtungen meist gegenläufig. Nachdem der durchweg als störend empfundenen Consent-Banner nur langsam und zögerlich akzeptiert wird, steht bereits eine neue Marketing-Idee in den Startlöchern, die das ohnehin bereits angespannte Verhältnis von Marketing und Datenschutz erneut […]

„8.11 Data masking“ – Neue Controls in der ISO/IEC 27002:2022 – Blogreihe

Das neue Control „8.11 Data masking“ gehört zu den „Technological controls“ der ISO/IEC 27002:2022. Ziel dieses neu hinzugefügten Controls ist die Veröffentlichung sensibler Daten zu verhindern und gleichzeitig die rechtlichen, gesetzlichen, regulatorischen und vertraglichen Anforderungen zu erfüllen. Dieses Ziel lässt sich umsetzen, indem sensible Daten verschleiert werden. Sensible Daten können personenbezogene Daten sein, aber auch […]

Zoom bei Lehrveranstaltungen an hessischen Hochschulen vereinbar mit der DSGVO

Der Hessische Landesdatenschutzbeauftragte Prof. Dr. Alexander Roßnagel erklärt den Einsatz der Videokonferenzsoftware „Zoom“ an Hochschulen für zulässig – unter bestimmten Bedingungen. In einer Pressemitteilung vom vergangenen Freitag bezeichnete er die gemeinsam mit der Universität Kassel erarbeitete Lösung als „Hessisches Modell“. Dieses könne eine Vorbildfunktion auch für „viele andere Probleme des Datenschutzes“ haben. Zoom an deutschen […]

Sicherheitskonzept nach § 166 Abs. 1 TKG

Betreiber öffentlich zugänglicher Telekommunikationsnetze und -dienste müssen sich an die Anforderungen des Telekommunikationsgesetzes (TKG) halten. Zwar gehören sie zu den Kritischen Infrastrukturen – genauer zum Sektor Informationstechnik (IT) und Telekommunikation (TK). Die im Gesetz über das Bundesamt für Sicherheit in der Informationstechnik (BSI-Gesetz, kurz BSIG) genannten Anforderungen sind für diese KRITIS-Anlagen jedoch nicht umzusetzen, sondern, […]

„8.23 Web filtering“ – Neue Controls in der ISO/IEC 27002:2022 – Blogreihe

Mit der ISO/IEC 27002:2022 ist im Februar eine neue Version der internationalen Norm erschienen, welche eine Neustrukturierung von Referenzmaßnahmenzielen sowie -maßnahmen für Informationssicherheit vornimmt und zudem auch ganz neue Referenzmaßnahmen (auch „Controls“ genannt) einführt. Unser Blogbeitrag „Die neue ISO/IEC 27002“ klärte diesbezüglich auf. Das Control „8.23 Web filtering“ zählt zu den neuen präventiven („Preventive“) Referenzmaßnahmen […]

OWASP Top 10 – A9 – Nutzung von Komponenten mit bekannten Schwachstellen

Dieser Beitrag aus unserer Reihe zur OWASP Top 10, den zehn häufigsten Sicherheitslücken in Webapplikationen, beschäftigt sich mit Platz 9: Nutzung von Komponenten mit bekannten Schwachstellen. Webapplikationen wie Onlineshops, Portale oder Content Management Systeme haben mittlerweile einen großen Funktionsumfang und damit eine hohe Komplexität. In der Entwicklung wird daher auf fertige Komponenten zurückgegriffen, die allenfalls […]